В мире, где кибератаки становятся все более распространенными, безопасность веб-сайтов становится насущной проблемой. Уязвимости веб-приложений представляют серьезную угрозу как для владельцев сайтов, так и для пользователей, так как могут привести к утечкам данных, повреждению сайта или получению несанкционированного доступа.

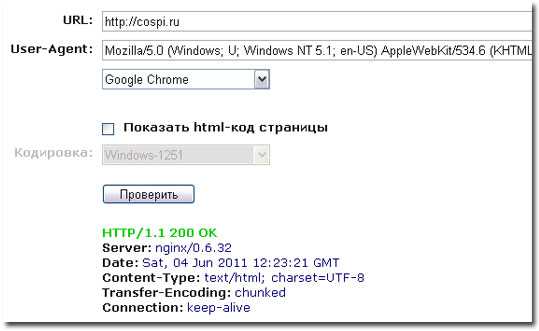

Одним из методов защиты от уязвимостей является использование HTTP-заголовков. Заголовки HTTP — это часть протокола HTTP, которая передается вместе с запросами и ответами между клиентом и сервером. Они содержат метаданные, которые обеспечивают управление и контроль взаимодействия между сервером и клиентом.

Правильное использование HTTP-заголовков может помочь предотвратить различные атаки на сайт, такие как атаки с подделкой запроса межсайтов (CSRF), атаки переполнения буфера и атаки SQL-инъекции. Например, заголовок Referer может быть использован для проверки происхождения запроса и предотвращения CSRF-атак.

Роль HTTP-заголовков в безопасности сайта

HTTP-заголовки играют важную роль в обеспечении безопасности веб-сайта. Они содержат информацию, которая передается между клиентом и сервером и может быть использована для защиты сайта от различных уязвимостей и атак.

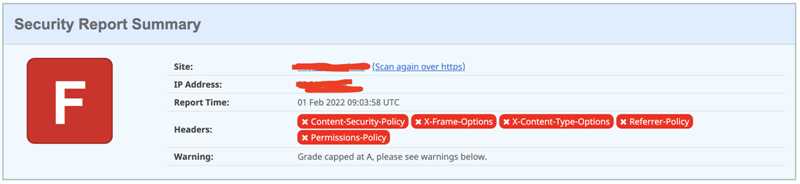

Один из наиболее важных заголовков в контексте безопасности — это заголовок «Content-Security-Policy». Он позволяет веб-разработчикам указывать список источников, с которых браузер должен загружать ресурсы (такие как скрипты, стили и изображения). Это может помочь в предотвращении атак межсайтового скриптинга (XSS) и подделки сайта (CSRF).

Примеры HTTP-заголовков, связанных с безопасностью:

- Для защиты от атаки межсайтового подделывания запросов (CSRF) используется заголовок «X-CSRF-Token». Он содержит уникальный токен, который должен быть включен в каждый запрос клиента для проверки подлинности.

- Заголовок «X-XSS-Protection» позволяет активировать встроенную защиту от атак межсайтового скриптинга (XSS) в браузерах, чтобы предотвратить выполнение вредоносных скриптов на стороне клиента.

- Заголовок «Strict-Transport-Security» гарантирует, что вся коммуникация с веб-сервером будет происходить через безопасное соединение HTTPS, предотвращая возможность атак перехвата данных или подмены сайта.

- Для предотвращения обмена информацией о сайте внутри iframe других доменов используется заголовок «X-Frame-Options». Он позволяет указать, какие сайты имеют право встраивать веб-страницу внутри своих фреймов.

Методы использования HTTP-заголовков для предупреждения уязвимостей

HTTP-заголовки играют важную роль в обеспечении безопасности веб-приложений и предотвращении уязвимостей. Разработчики и администраторы могут использовать различные методы и приемы с использованием HTTP-заголовков для защиты своих сайтов от различных атак и уязвимостей.

1. Установка строгих политик CSP (Content Security Policy)

HTTP-заголовок Content Security Policy позволяет веб-сайтам указать браузерам, откуда разрешается загружать ресурсы такие как скрипты, стили, изображения и т.д. Это позволяет предотвратить выполнение вредоносных скриптов, включая межсайтовый скриптинг (XSS-атаки).

2. Защита от клик-джекинга с помощью заголовка X-Frame-Options

HTTP-заголовок X-Frame-Options позволяет указывать браузерам, какие сайты могут встраиваться во фреймы или iframe. Это помогает предотвратить атаки типа клик-джекинга, когда злоумышленник может привести пользователя к нежелательным действиям, скрывая истинный контент под своим.

3. Защита от подделки запроса междоменного происхождения (CSRF)

HTTP-заголовок Referer позволяет серверу проверить, откуда пришел запрос, что помогает защититься от атак типа CSRF. Также можно использовать заголовок X-Requested-With, который может быть проверен на сервере для проверки наличия предыдущего запроса AJAX.

4. Защита от инъекций и XSS-атак с помощью заголовка X-XSS-Protection

HTTP-заголовок X-XSS-Protection позволяет браузерам автоматически предотвращать межсайтовый скриптинг (XSS-атаки) и сохранять пользователей от опасных сценариев. Если браузер обнаруживает потенциальную уязвимость, он может заблокировать выполнение скриптов.

5. Защита от атак перебора паролей с помощью заголовка RateLimit-Limit

HTTP-заголовок RateLimit-Limit позволяет ограничить количество запросов от одного клиента в течение определенного времени. Это помогает предотвратить атаки перебора паролей и другие попытки злоумышленников получить несанкционированный доступ к защищенным ресурсам.

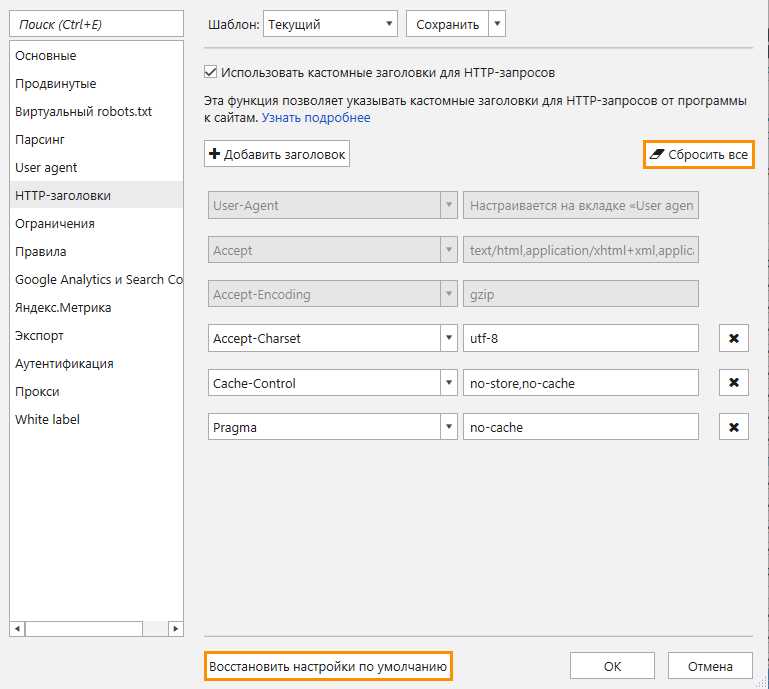

6. Защита от клиентского кэширования с помощью заголовка Cache-Control

HTTP-заголовок Cache-Control позволяет контролировать поведение браузеров в отношении кэширования статических ресурсов. Установка правильных значений для этого заголовка позволяет предотвратить кэширование конфиденциальной информации и защитить от уязвимостей, связанных с кэшем.

Итог

Использование HTTP-заголовков для предупреждения уязвимостей может существенно повысить безопасность веб-приложений. Комбинирование этих методов и приемов позволит разработчикам и администраторам улучшить защиту своих сайтов и предотвратить большинство распространенных атак.

Наши партнеры: